Настройка SSTP VPN на Keenetic — обход блокировок через 443

SSTP (Secure Socket Tunneling Protocol) — VPN-протокол от Microsoft, который передаёт данные через SSL/TLS-соединение на порту 443. Это делает его практически неотличимым от обычного HTTPS-трафика, что превращает SSTP в мощный инструмент для обхода жёстких блокировок и систем глубокой инспекции пакетов (DPI).

В этом руководстве мы разберём, когда SSTP действительно нужен, как настроить SSTP-клиент на роутере Keenetic и как убедиться, что подключение работает корректно. Инструкция рассчитана на продвинутых пользователей, которые столкнулись с блокировками VPN-трафика на уровне провайдера.

Если вы только начинаете знакомство с VPN на роутере, начните с общего руководства по настройке VPN на Keenetic. Для стандартных задач (защита трафика без жёстких блокировок) лучше подойдут WireGuard или OpenVPN.

Что такое SSTP и когда он нужен#

SSTP инкапсулирует VPN-трафик в SSL/TLS-соединение, используя TCP-порт 443 — тот же порт, через который работает весь HTTPS-трафик в интернете. Для стороннего наблюдателя (включая системы DPI провайдера) SSTP-соединение выглядит как обычное посещение веб-сайта по HTTPS.

Протокол был создан Microsoft и впервые представлен в Windows Vista SP1. В отличие от PPTP и L2TP, SSTP использует современное TLS-шифрование и не зависит от GRE-протокола, что значительно повышает его устойчивость к блокировкам.

SSTP — нишевой протокол. Он не претендует на роль универсального VPN-решения, но в определённых сценариях оказывается незаменим.

SSTP для обхода жёстких блокировок#

Главная сила SSTP — способность работать там, где другие VPN-протоколы блокируются:

Блокировка WireGuard и OpenVPN (UDP). Многие провайдеры и корпоративные сети блокируют UDP-трафик на нестандартных портах. WireGuard (UDP) и OpenVPN (UDP) в таких условиях не работают. SSTP использует TCP/443, который невозможно заблокировать без отключения всего HTTPS.

Системы DPI. Deep Packet Inspection умеет распознавать OpenVPN-трафик даже на порту 443, так как OpenVPN использует свой формат заголовков. SSTP же маскируется под стандартный TLS — системы DPI видят обычное HTTPS-соединение.

Корпоративные сети и отели. В сетях с жёстким файрволом часто открыт только порт 443. SSTP проходит через такие ограничения без проблем.

Страны с цензурой интернета. В регионах, где VPN-трафик активно фильтруется на уровне государственных провайдеров, SSTP через TCP/443 остаётся одним из немногих работающих решений.

Подробнее о стратегиях обхода блокировок читайте в статье обход блокировок с помощью VPN на Keenetic.

SSTP vs OpenVPN vs WireGuard#

SSTP — не замена WireGuard или OpenVPN для повседневного использования. Это специализированный инструмент. Вот когда какой протокол лучше:

| Параметр | SSTP | OpenVPN | WireGuard |

|---|---|---|---|

| Скорость | Низкая-средняя | Средняя | Очень высокая |

| Шифрование | SSL/TLS (AES-256) | AES-256/TLS | ChaCha20 |

| Порт | TCP/443 | Любой (TCP/UDP) | UDP |

| Обход DPI | Отличный | Средний* | Слабый |

| Маскировка под HTTPS | Да | Частичная | Нет |

| Нагрузка на CPU | Высокая | Высокая | Низкая |

| Лучший сценарий | Жёсткие блокировки | Универсальный | Скорость |

*OpenVPN на TCP/443 тоже проходит через файрволы, но продвинутые системы DPI могут отличить OpenVPN от настоящего HTTPS по характерным заголовкам.

Полное сравнение всех протоколов — в разделе выбора протокола в полном руководстве.

Что потребуется для настройки#

Для настройки SSTP VPN-клиента на Keenetic подготовьте следующие данные:

Адрес SSTP-сервера — доменное имя или IP-адрес сервера (например, sstp.vpnprovider.com). Домен предпочтительнее, так как SSTP проверяет SSL-сертификат сервера.

Логин и пароль — учётные данные для аутентификации на VPN-сервере.

Корневой сертификат CA (если сервер использует самоподписанный сертификат) — для проверки подлинности сервера. Если сервер использует публичный SSL-сертификат (Let’s Encrypt, DigiCert и т.д.), дополнительный сертификат обычно не нужен.

Роутер Keenetic с KeeneticOS 3.x и доступом к веб-интерфейсу (192.168.1.1 или my.keenetic.net).

Совет: SSTP маскируется под HTTPS-трафик, что делает его идеальным для обхода жёстких блокировок. Sputnik VPN поддерживает SSTP — все параметры подключения (адрес сервера, логин, пароль) доступны в личном кабинете.

Пошаговая инструкция#

Ниже — подробная инструкция по настройке SSTP VPN-клиента на роутере Keenetic.

Шаг 1 — Установка компонента#

Компонент SSTP может быть не установлен по умолчанию. Добавьте его:

-

Откройте веб-интерфейс роутера по адресу

192.168.1.1илиmy.keenetic.netи авторизуйтесь. -

Перейдите в «Общие настройки» (иконка шестерёнки в нижней панели) и нажмите «Изменить набор компонентов».

-

В группе «Сетевые функции» найдите компонент «SSTP VPN-клиент» и отметьте его галочкой.

-

Нажмите «Установить обновление». Роутер загрузит компонент и может перезагрузиться — дождитесь завершения.

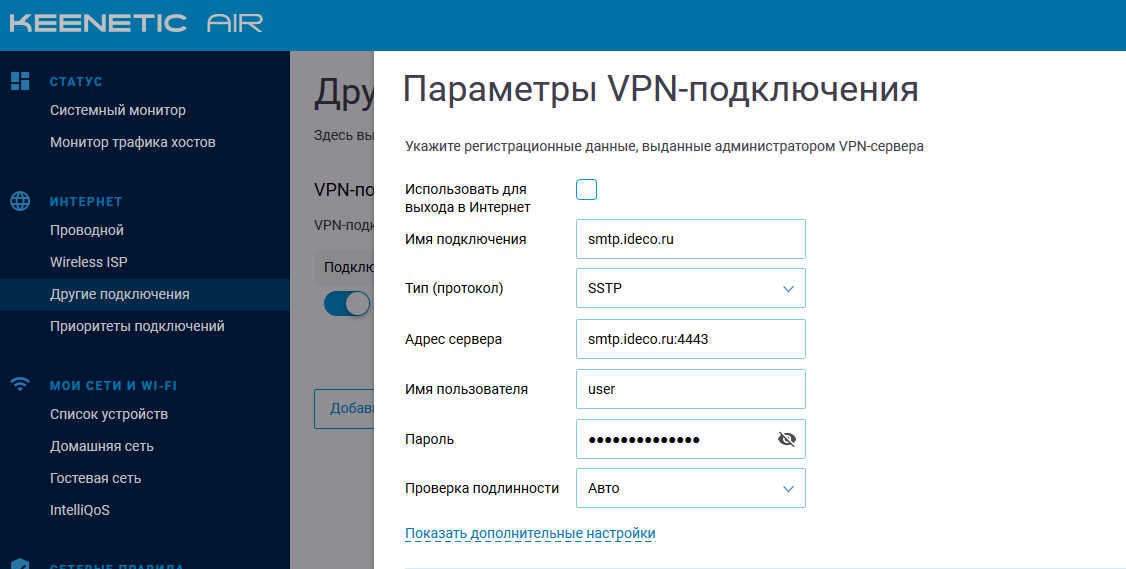

Шаг 2 — Создание подключения#

Создайте новое VPN-подключение для SSTP:

-

Перейдите в раздел «Другие подключения» (в некоторых версиях прошивки — «Интернет» → «Другие подключения»).

-

В блоке «VPN-подключения» нажмите «Добавить подключение».

-

В поле «Тип (протокол)» выберите «SSTP».

-

В поле «Имя подключения» введите понятное название, например, «Sputnik-SSTP» или «VPN-SSTP-443».

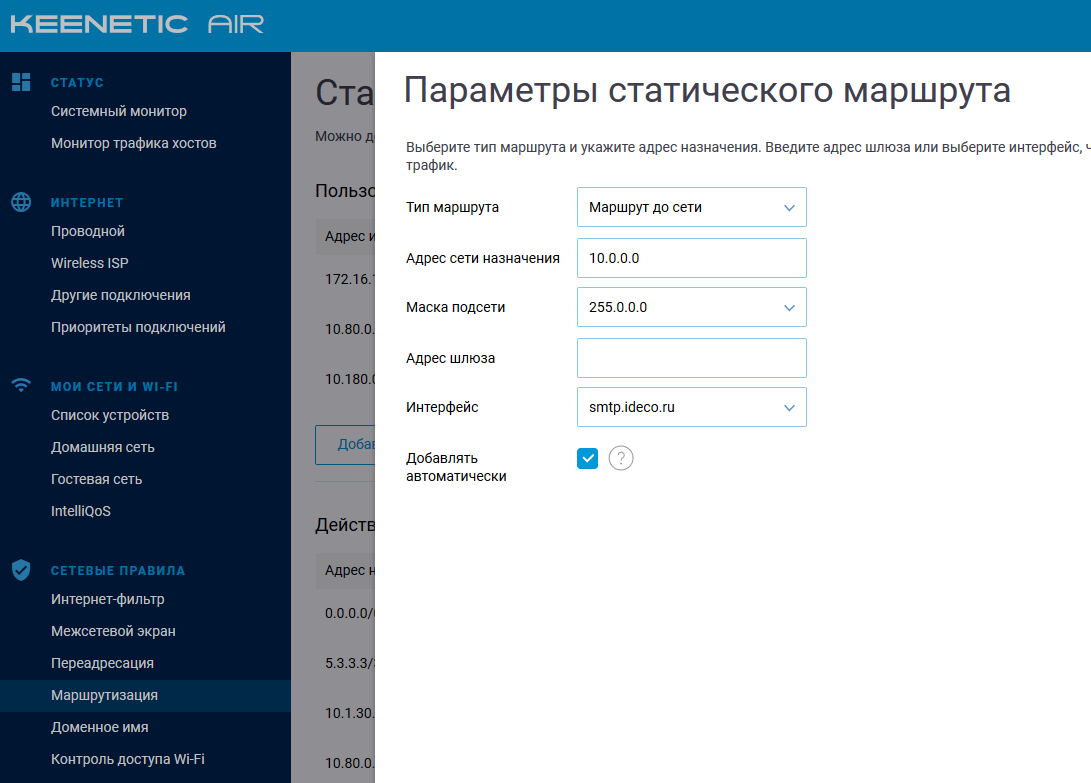

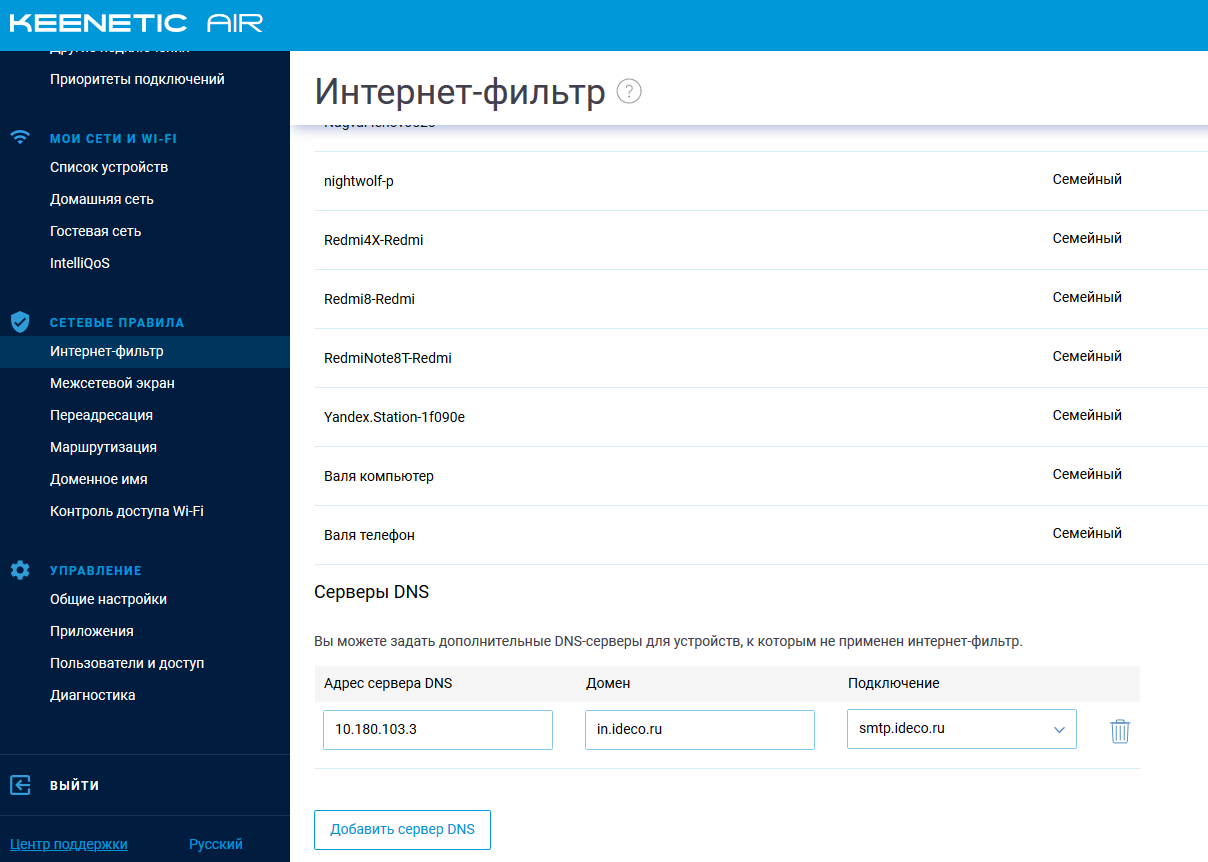

Шаг 3 — Параметры SSTP-сервера#

Заполните параметры подключения — каждое поле важно для корректной работы SSTP:

-

В поле «Адрес сервера» введите доменное имя SSTP-сервера (предпочтительнее, чем IP-адрес). SSTP проверяет SSL-сертификат, и проверка привязана к доменному имени. Если указать IP-адрес, проверка сертификата может не пройти.

-

В поле «Имя пользователя» введите логин для VPN-аутентификации.

-

В поле «Пароль» введите пароль.

-

Если VPN-сервер использует самоподписанный SSL-сертификат, вам нужно импортировать корневой CA-сертификат в роутер или отключить проверку сертификата (если прошивка это позволяет). Для серверов с публичными сертификатами (Let’s Encrypt, DigiCert) дополнительная настройка не требуется.

-

Установите галочку «Использовать для выхода в Интернет», если весь трафик должен идти через VPN-туннель.

-

Нажмите «Сохранить».

Важно: SSTP работает через TCP/443. Это означает, что весь VPN-трафик проходит через одно TCP-соединение. При потерях пакетов TCP внутри TCP может приводить к снижению скорости (проблема TCP-over-TCP meltdown). Для повседневного использования без блокировок WireGuard (UDP) будет значительно быстрее.

Шаг 4 — Проверка подключения#

Активируйте SSTP-подключение и проверьте его работу:

-

В разделе «Другие подключения» нажмите переключатель рядом с SSTP-подключением. Установление соединения может занять 5–15 секунд — SSTP проходит через TLS-рукопожатие.

-

Проверьте статус — индикатор должен стать зелёным, статус «Подключено».

-

Откройте на любом устройстве в домашней сети сайт 2ip.ru или whatismyip.com. IP-адрес должен измениться на адрес VPN-сервера.

-

Убедитесь, что заблокированные ранее ресурсы теперь доступны — это главная задача SSTP.

Готово! Если IP изменился и заблокированные ресурсы стали доступны — настройка SSTP VPN на Keenetic выполнена успешно. Ваш VPN-трафик маскируется под обычный HTTPS и проходит даже через жёсткие блокировки.

Устранение ошибок#

SSTP — протокол с SSL/TLS-шифрованием, и большинство проблем связаны с сертификатами или сетевыми условиями. Вот типичные ситуации:

Ошибка «SSL certificate verification failed». SSTP проверяет SSL-сертификат сервера. Если сервер использует самоподписанный сертификат, а вы не импортировали CA-сертификат в роутер, подключение не установится. Решение: импортируйте CA-сертификат провайдера или (для тестирования) отключите проверку сертификата в настройках.

Ошибка «Connection timed out». Возможные причины: неверный адрес сервера, сервер недоступен, или порт 443 заблокирован для данного IP. Проверьте правильность адреса. Попробуйте открыть https://адрес-сервера в браузере — если сервер отвечает, SSTP должен работать.

Ошибка аутентификации. Проверьте логин и пароль. Убедитесь, что метод аутентификации совпадает с настройками сервера (обычно MS-CHAPv2 или EAP-MS-CHAPv2).

Низкая скорость. SSTP работает через TCP, что создаёт накладные расходы. При потерях пакетов возникает эффект TCP-over-TCP meltdown — скорость может падать значительно. Это нормальное поведение для TCP-based VPN. Если блокировки не являются проблемой, переключитесь на WireGuard (UDP) для лучшей скорости.

Несовпадение доменного имени и сертификата. Если в поле «Адрес сервера» указан IP-адрес, а сертификат выдан на доменное имя, проверка не пройдёт. Используйте доменное имя сервера вместо IP.

Если SSTP не решает проблему блокировок, рассмотрите комбинированные подходы, описанные в статье обход блокировок с помощью VPN на Keenetic.

Нужны готовые конфиги?

Sputnik VPN предоставляет параметры WireGuard и OpenVPN для всех моделей Keenetic. Настройка — 5 минут.

Попробовать Sputnik VPNFAQ#

Вопрос: Как настроить SSTP на Keenetic?

Ответ: Установите компонент «SSTP VPN-клиент» через «Общие настройки» → «Изменить набор компонентов». Создайте VPN-подключение с типом SSTP, укажите доменное имя сервера, логин и пароль. Если сервер использует самоподписанный сертификат, импортируйте CA-сертификат. Активируйте подключение — полная инструкция в этой статье.

Вопрос: Зачем нужен SSTP, если есть WireGuard и OpenVPN?

Ответ: SSTP нужен для обхода жёстких блокировок VPN-трафика. Протокол работает через TCP/443 и маскируется под обычный HTTPS, что делает его невидимым для большинства систем DPI. Если WireGuard или OpenVPN блокируются вашим провайдером, SSTP может оказаться единственным работающим вариантом.

Вопрос: Маскируется ли SSTP под HTTPS?

Ответ: Да. SSTP инкапсулирует VPN-трафик в стандартное SSL/TLS-соединение на порту 443. Для систем DPI и файрволов SSTP-трафик выглядит как обычное HTTPS-соединение. Это главное преимущество протокола по сравнению с WireGuard или L2TP/IPSec, которые легко идентифицируются.

Вопрос: Какой VPN-сервис поддерживает SSTP для Keenetic?

Ответ: SSTP поддерживается меньшим количеством провайдеров, чем OpenVPN или WireGuard, но ряд сервисов его предлагает. Sputnik VPN поддерживает SSTP и предоставляет параметры подключения в личном кабинете. Обзор других провайдеров — в разделе выбора сервиса в полном руководстве.

Вопрос: Почему SSTP работает медленнее WireGuard?

Ответ: SSTP использует TCP-транспорт, а WireGuard — UDP. TCP требует подтверждения каждого пакета, что создаёт накладные расходы. При потерях пакетов возникает двойная повторная передача (TCP внутри TCP), что может значительно снижать скорость. SSTP — протокол для обхода блокировок, а не для максимальной производительности.